Czym się różni bezpieczeństwo cybernetyczne od bezpieczeństwa informacji? - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Podręcznik do informatyki Bezpieczeństwo informacyjne i medialne w czasach nadprodukcji informacji - Ceny i opinie - Ceneo.pl

Zagrożenia dla bezpieczeństwa informacyjnego państwa w ujęciu systemowym. Budowanie zdolności defensywnych i ofensywnych w infosferze

Analiza: Bezpieczeństwo informacyjne jako wektor współpracy dla Japonii i Europy - Narodowy Instytut Cyberbezpieczeństwa

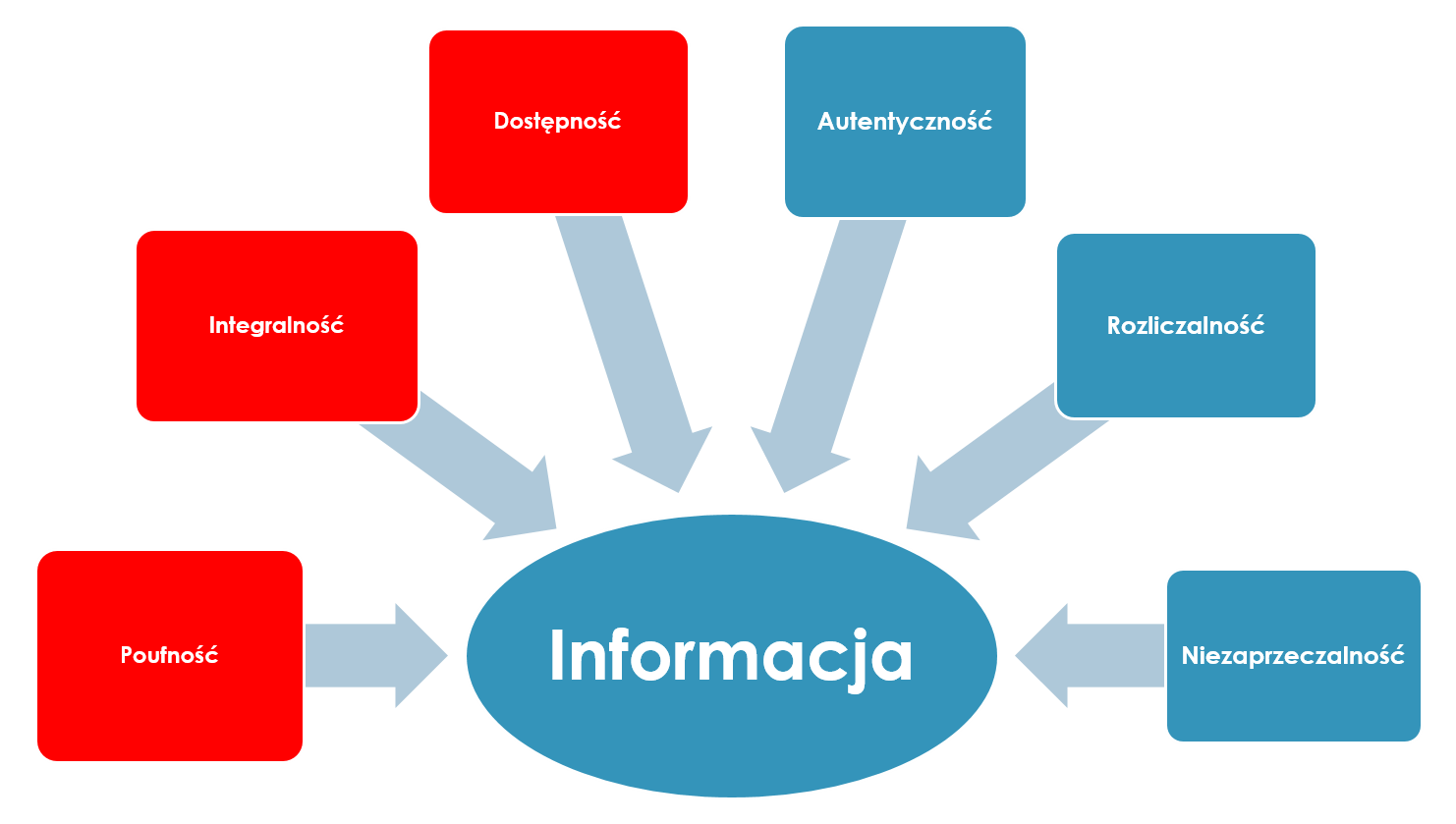

Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security

Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security

PBI- Polityka bezpieczeństwa informacji- podstawowe informacje - Krajowy Instytut Cyberbezpieczeństwa

eBook Cyberprzestrzeń jako pole zmagań o bezpieczeństwo informacyjne - Włodzimierz Fehler - Matfel.pl